Au cours des dernières décennies, la Chine a adopté une politique de guerre de l’information contre ses adversaires mondiaux en s’appuyant sur son cybersecteur civil. Selon les experts en cybersécurité, il s’agit là d’une « guerre populaire » engagée par Pékin contre le monde, menée par ses cybermilices civiles.

Le cybersecteur civil du Parti communiste chinois (PCC) comprend des cyberagents composés d’individus isolés, d’institutions privées, d’universités et d’institutions gouvernementales. En termes opérationnels, ces opérateurs civils n’ont pas de place officielle dans l’ordre de bataille de l’Armée populaire de libération (APL). Selon Simone Ledeen, chercheur invité au Krach Institute for Tech Diplomacy de l’université de Purdue et ancienne secrétaire adjointe à la Défense pour le Moyen-Orient, ils deviennent les « cyberproxys et mercenaires » du régime communiste.

Selon Mme Ledeen, ces mandataires mènent des opérations de cyberespionnage et des cyberattaques pour ponctionner des informations sensibles de gouvernements, d’entreprises et d’organisations étrangères donnant à la Chine un avantage concurrentiel sur ses adversaires.

Un exemple récent et frappant de ce type d’opération a été le vol de plus de 20 millions de dollars de prestations américaines de secours pour le Covid-19, y compris des prêts de la Small Business Administration et des fonds d’assurance chômage dans plus d’une douzaine d’États américains l’année dernière par le groupe cybercriminel lié à l’État chinois appelé APT41.

C’était la première fois que des hackers chinois s’attaquaient à des fonds publics américains. Cela s’est produit malgré la domination des États-Unis dans le cyberespace et leurs capacités cyberoffensives plus développées que celles de tout autre pays – un classement établi par un document de recherche de l’IISS en 2021.

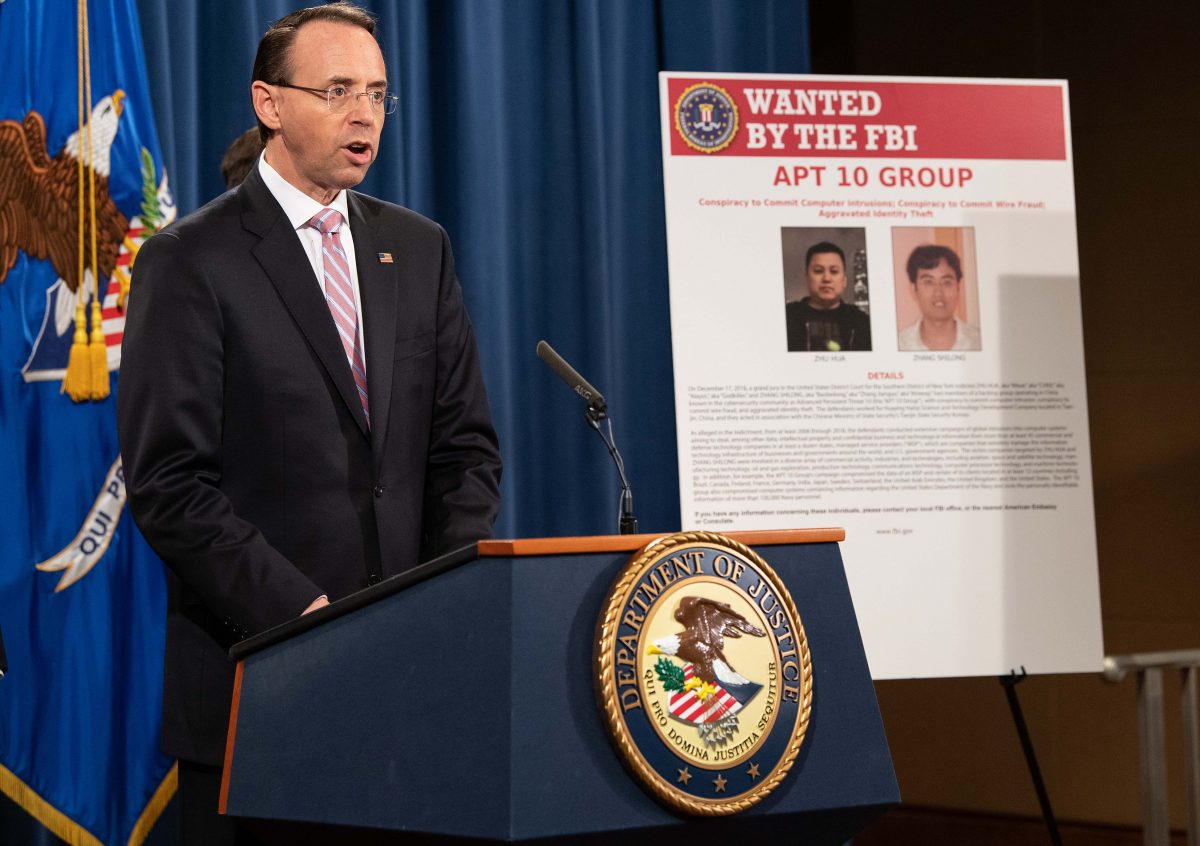

L’APT41 figure sur la liste des personnes recherchées par le FBI depuis 2019, après qu’un grand jury de Washington a prononcé un acte d’accusation contre les membres de l’APT41 et les ressortissants chinois Zhang Haoran, et Tan Dailin, et un autre acte d’accusation en 2020 contre d’autres membres, Qian Chuan, Fu Qiang et Jiang Lizhi.

Les victimes du groupe comprenaient des entreprises en Australie, au Brésil, en Allemagne, en Inde, au Japon et en Suède. Selon le FBI, les accusés auraient ciblé des fournisseurs de télécommunications aux États-Unis, en Australie, en Chine (Tibet), au Chili, en Corée du Sud, en Inde, en Indonésie, en Malaisie, au Pakistan, à Singapour, à Taïwan et en Thaïlande.

Le département des services secrets des États-Unis a décrit APT41 comme un « groupe de cybermenaces parrainé par l’État chinois » dans une déclaration à NBC News.

Epoch Times a contacté les services secrets pour obtenir des commentaires, mais n’a pas reçu de réponse au moment où nous publions cet article.

FireEye, une société de cybersécurité, a déclaré dans un rapport détaillé sur APT41 que le groupe mène des activités d’espionnage parrainées par l’État parallèlement à ses propres opérations motivées par des considérations financières.

« Les activités d’espionnage d’APT41 s’alignent généralement sur les plans quinquennaux de développement économique de la Chine », indique le rapport (pdf).

Un autre groupe de hackers chinois présumé, « LightBasin », connu notoirement sous le nom de UNC1945, a ciblé le secteur mondial des télécommunications depuis 2016. La nature des données collectées par ces pirates « correspond à des informations susceptibles de présenter un intérêt significatif pour les opérations de renseignement d’origine électromagnétique », a déclaré Crowd Strike dans son rapport d’enquête de 2021.

L’agence d’enquête a déclaré qu’elle ne disposait pas de suffisamment de preuves pour établir un « lien avec un pays ». Néanmoins, la plupart des médias numériques, y compris Cyber Scoop, ont souligné l’origine chinoise d’UNC1945 et fait état de ses autres activités hostiles.

De même, l’internet regorge d’informations sur les activités belliqueuses des cyberproxys chinois et des cyberacteurs d’État. Ces opérations sont de plus en plus sophistiquées, 25 % de l’ensemble des activités de piratage de la Chine visant les seuls États-Unis, selon un rapport de NBC datant de deux mois.

Une enquête menée en 2021 par Crowd Strike a révélé que la Chine était responsable des deux tiers des attaques parrainées par l’État dans le monde. L’étude de l’IISS (pdf) conclut qu’en raison de sa capacité numérique-industrielle croissante, la Chine est en passe de rejoindre les États-Unis en tant que leader mondial en matière de cybercapacités.

Partenariat civilo-militaire

La prise de conscience au niveau mondial de la « guerre populaire » de la Chine (une stratégie militaire maoïste, ndr) dans la sphère cybernétique a commencé dès le début de ses opérations. Kieran Richard Green, de l’université de Tufts, a défini la « guerre populaire » de la Chine comme une cyberoffensive de sa stratégie géopolitique dissimulée dans le « domaine de l’information ».

Dans un article datant de sept ans et intitulé « People’s War in Cyberspace : Using China’s Civilian Economy in the Information Domain (pdf) » ( « La guerre populaire dans le cyberespace : utilisation de l’économie civile chinoise dans le domaine de l’information » ), M. Green affirme que les cyberopérations de la Chine constituent aujourd’hui un partenariat « civilo-militaire » et que les capacités militaires de Pékin en matière de cybernétique ne sont qu’une partie d’opérations plus vastes.

En effet, l’une des caractéristiques de la cyberstratégie chinoise est le degré d’intégration de l’économie civile dans son approche du « domaine de l’information », a déclaré M. Green, ajoutant que l’APL coordonne divers éléments du domaine de l’information avec des parties de l’économie civile afin de les utiliser comme un « multiplicateur de force ».

Les milices locales ont été un élément clé du concept de « guerre populaire » (人民战争) de Mao Zedong jusqu’en 1978, date à laquelle leur importance a été réduite et où l’APL s’est modernisée et professionnalisée. La cyberguerre chinoise a connu la même évolution.

À la fin des années 1990 et au début des années 2000, lorsque les capacités de guerre de l’information de Pékin sont apparues, les ressortissants chinois « patriotiques » ont régulièrement mené des opérations sans grand contrôle de la part du PCC, selon M. Green.

« Le gouvernement chinois a d’abord encouragé ces initiatives, mais à partir de 2002, le PCC a commencé à contrôler ces indépendants tout en les remplaçant par des auxiliaires dédiés à la guerre de l’information. Les hackers patriotes ont été soit ‘absorbés’ par l’APL par le biais du recrutement, soit intégrés par le biais du système de milice », a déclaré M. Green, ajoutant que les cyberauxiliaires de Pékin font partie du système de milice de l’APL, qui compte 8 millions d’hommes, ainsi que les forces d’autres agences.

La milice de 8 millions d’hommes aurait connu une croissance exponentielle au cours de cette période, et les cyberauxiliaires auraient augmenté au sein de cette milice. Cependant, Epoch Times n’a pas été en mesure de connaître les statistiques actuelles.

M. Green estime qu’il est difficile de déchiffrer la « guerre populaire » cybernétique de la Chine parce qu’il est compliqué de trouver les fonctions exactes des cyberauxiliaires à partir d’informations de source ouverte. Il a toutefois précisé que les unités sont recrutées et organisées en « cellules » au sein du gouvernement, des télécommunications et des institutions universitaires.

Sahar Tahvili, chercheur en intelligence artificielle (IA), titulaire d’un doctorat en génie logiciel et auteur de Artificial Intelligence Methods of Optimization of the Software Testing Process (Méthodes d’optimisation du processus de test des logiciels par l’intelligence artificielle), a déclaré par mail à Epoch Times que les preuves limitées des relations entretenues par la Chine avec des cyberagents non étatiques l’aident à « maintenir un niveau de dénégation plausible ».

La guerre du PCC contre les démocraties

Pour le PCC, qui agit constamment pour contrer l’ordre mondial libéral, le narratif de la « guerre populaire » fait partie de son idéologie communiste. Ce qui a été observé à l’époque de Mao se répète aujourd’hui dans la sphère cybernétique contre les démocraties, selon les experts.

Benjamin R. Young, professeur adjoint à la Wilder School of Government and Public Affairs, a déclaré dans un article publié dans Foreign Policy que le dicton de Mao – « la source la plus riche de pouvoir pour faire la guerre réside dans les masses populaires » – prononcé lors d’une conférence en 1938 devant ses camarades communistes, a influencé les fonctionnaires et les planificateurs politiques de tous les ministères.

Sameer Patil, chercheur principal à l’Observer’s Research Foundation, basée en Inde, a déclaré à Epoch Times qu’une part importante des cyberopérations de la Chine visait les pays démocratiques et coïncidait en particulier avec la période électorale des alliés des États-Unis.

« Vous verrez donc beaucoup d’opérations de propagande et de désinformation ciblant des pays comme le Japon, la Corée du Sud, l’Australie, l’Inde, Taïwan et les Philippines », a déclaré M. Patil.

Les États-Unis et leurs alliés, dont l’Union européenne, le Royaume-Uni et les États membres de l’OTAN, se sont réunis courant 2021 pour dénoncer et critiquer les cyberactivités belliqueuses du régime chinois.

« Les États-Unis sont profondément préoccupés par le fait que la RPC [République populaire de Chine] a encouragé une entreprise de renseignement employant des pirates informatiques sous contrat qui mènent également des cyberopérations non autorisées dans le monde entier, y compris pour leur propre profit », a déclaré la Maison-Blanche dans un communiqué.

La Maison Blanche a déclaré que la réticence de Pékin à lutter contre les activités criminelles des pirates informatiques nuit aux gouvernements, aux entreprises et aux opérateurs d’infrastructures critiques en raison de la perte de milliards de dollars de propriété intellectuelle, d’informations exclusives, de paiements de rançon et d’efforts pour limiter les pertes.

« Ces opérations sont préoccupantes, en particulier pour les concurrents stratégiques de la Chine que sont les États-Unis, le Japon et l’Australie. Les cyberactivités de la Chine sont également considérées comme faisant partie d’une stratégie plus large visant à étendre son influence et son pouvoir dans la région Asie-Pacifique et au-delà », a déclaré M. Ledeen.

M. Patil a affirmé que l’Inde avait également été la cible de nombreuses cyberopérations chinoises. Il évoque les cyberattaques qui ont été particulièrement remarquées après le conflit sanglant entre l’Inde et la Chine à Galwan, lorsque des hackers soutenus par Pékin ont pénétré à plusieurs reprises dans les réseaux électriques indiens.

« Les deux cas connus sont Mumbai [en] octobre 2020 et Ladakh, signalé en avril 2022 », a-t-il déclaré, ajoutant que l’Inde est également l’une des dix premières victimes de rançongiciel (logiciel malveillant qui prend en otage des données personnelles).

Attaquer les militants

Selon des experts et des rapports, la « guerre populaire » cybernétique du régime chinois vise les personnes qui travaillent dans le monde entier, en particulier celles qui dénoncent ses violations des droits de l’homme, afin de réduire à néant ses activités criminelles et sa propagande.

Selon M. Ledeen, la Chine, dans ce contexte, utilise ses cyberopérations pour atteindre ses objectifs politiques et stratégiques, notamment pour promouvoir son système autoritaire.

« Par exemple, la Chine mène des cyberattaques contre des dissidents et des organisations de défense des droits de l’homme, en utilisant les médias sociaux et d’autres plateformes numériques pour diffuser de la désinformation et de la propagande », a déclaré M. Ledeen.

Selon un long rapport publié au milieu de l’année dernière par Recorded Future, une société de renseignement internationale, un groupe d’activité de menace parrainé par l’État chinois, appelé « RedAlpha », a ciblé des organisations de défense des droits de l’homme, des groupes de réflexion, des médias et des agences de plusieurs gouvernements étrangers au cours des trois dernières années.

« RedAlpha est probablement constitué de prestataires menant des activités de cyberespionnage pour le compte de l’État chinois », a déclaré Recorded Future.

Selon la société de renseignement, RedAlpha enregistrait des centaines de domaines et intervenait en se faisant passer pour des organisations, notamment la Fédération internationale des droits de l’homme (FIDH), Amnesty International, le Mercator Institute for China Studies (MERICS), Radio Free Asia (RFA), l’American Institute in Taiwan (AIT).

Cette liste comprend des gouvernements étrangers, des groupes de réflexion et des organisations humanitaires qui relèvent des intérêts stratégiques du PCC.

« Historiquement, le groupe s’est également engagé dans le ciblage direct des minorités ethniques et religieuses, y compris des individus comme les pratiquants de la religion Falun Gong et des organisations au sein des communautés tibétaines et ouïghoures. Comme le souligne ce rapport, RedAlpha a également manifesté ces dernières années un intérêt particulier pour l’usurpation d’identité d’organisations politiques, gouvernementales et de groupes de réflexion à Taïwan, probablement dans le but de recueillir des renseignements politiques », a déclaré Recorded Future.

Rythme de croissance

Ce qui est frappant dans ce contexte d’animosité cybernétique mondiale croissante entre les États-Unis, leurs alliés et la Chine, c’est le rythme auquel les opérations cyberoffensives de cette dernière se sont développées par rapport à celles de ses adversaires, tels que les États-Unis.

Le 27 avril, Christopher Wray, directeur du FBI, a déclaré à la sous-commission du Commerce, de la Justice, des Sciences et des Agences connexes de la commission des Finances de la Chambre des représentants que les pirates informatiques chinois étaient au moins 50 fois plus nombreux que le cyberpersonnel américain, et même en faisant en sorte que tous les agents et analystes du FBI se concentrent uniquement sur la Chine.

Selon M. Patil, cette situation est le résultat des investissements constants du PCC dans le renforcement de ses capacités à cibler les principales puissances démocratiques.

« La Chine a adopté une vision beaucoup plus stratégique du cyberespace que beaucoup d’autres pays », a déclaré M. Patil.

Alors que le monde entier se plaint des cyberattaques chinoises, Pékin a utilisé des allégations similaires contre les États-Unis et leurs alliés. L’année dernière, le média d’État chinois Xinhua a rapporté que des adresses IP aux États-Unis avaient pénétrées des ordinateurs chinois pour lancer des attaques en Biélorussie, en Russie et en Ukraine.

Selon Mme Tahvili, les attaques et les contre-attaques augmentent en intensité et en nombre et, grâce aux progrès de l’IA, la cyberguerre deviendra de plus en plus meurtrière.

Les techniques d’IA peuvent être utilisées pour améliorer l’efficacité des opérations cyberoffensives ; par exemple, les outils pilotés par l’IA peuvent être utilisés pour automatiser le processus d’identification et d’exploitation des vulnérabilités dans les systèmes ciblés, a-t-elle affirmé.

« D’autre part, l’implication de la Chine dans la recherche et le développement de l’IA pourrait conduire à une augmentation du nombre de professionnels qualifiés dans ce domaine, qui pourraient contribuer à la fois aux progrès de l’IA et aux cyberopérations », a-t-elle indiqué, ajoutant que la notion d’éthique concernant l’IA deviendrait ainsi de plus en plus importante pour la communauté internationale.

« À mesure que l’IA sera de plus en plus intégrée dans les opérations cyberoffensives, les questions relatives à l’utilisation éthique de l’IA dans la guerre et l’espionnage deviendront de plus en plus pressantes », a déclaré Mme Tahvili.

Comment pouvez-vous nous aider à vous tenir informés ?

Epoch Times est un média libre et indépendant, ne recevant aucune aide publique et n’appartenant à aucun parti politique ou groupe financier. Depuis notre création, nous faisons face à des attaques déloyales pour faire taire nos informations portant notamment sur les questions de droits de l'homme en Chine. C'est pourquoi, nous comptons sur votre soutien pour défendre notre journalisme indépendant et pour continuer, grâce à vous, à faire connaître la vérité.