Mercredi, les sénateurs ont voté en faveur du très controversé article 3 du projet de loi « Orientation et programmation du ministère de la Justice 2023-2027 », dont l’examen en séance publique a démarré mardi 6 juin : celui-ci habilite la police à pirater les smartphones des Français en vue de les espionner. En effet, si cette disposition est ensuite adoptée à l’Assemblée nationale, les enquêteurs seront en droit d’activer à distance n’importe lequel des appareils électroniques de son propriétaire pour obtenir sa géolocalisation en temps réel, écouter et enregistrer ses conversations autour du micro d’un téléphone, même sans appel en cours, ou encore mettre en marche la caméra d’un ordinateur pour filmer ce qui se trouve dans le champ de l’objectif, même si elle n’est pas allumée.

L’ensemble des terminaux dans le viseur

Pour justifier ces mesures, qui suscitent déjà les craintes de potentielles dérives et d’atteintes à la vie privée, le ministère de la Justice invoque la « crainte d’attirer l’attention des délinquants faisant l’objet d’enquête pour des faits de criminalité organisée, de révéler la stratégie établie ou tout simplement parce qu’elle exposerait la vie des agents chargés de cette mission » en installant les outils d’enquête.

Contre l’avis du ministre toutefois, le Sénat s’est prononcé favorablement pour un amendement du chef de file des sénateurs LR Bruno Retailleau qui prévoit de restreindre la possibilité de faire appel à la géolocalisation aux infractions punies d’au moins dix ans d’emprisonnement, contre cinq ans dans le texte initial.

Effet cliquet

Téléphones portables et ordinateurs ne sont pas les seuls appareils électroniques concernés par ce projet de loi ; son périmètre intègre tous les objets numériques disposant d’un micro, d’une caméra ou de capteurs de localisations, comme les télévisions connectées, les assistants vocaux ou encore les GPS.

« Si ce texte était définitivement adopté, cela démultiplierait dangereusement les possibilités d’intrusion policière, en transformant tous nos outils informatiques en potentiels espions », s’alarme dans un communiqué l’Observatoire des libertés et du numérique, qui rappelle que les services de police et de renseignement ont d’ores et déjà à leur disposition un large éventail d’outils d’espionnage pour mener à bien leurs missions et que des dérives ont été constatées par le passé, notamment la mise sous surveillance de militants et d’activistes.

« L’histoire nous a démontré qu’il existait en la matière un “effet cliquet” : une fois qu’un texte ou une expérimentation sécuritaire est adopté, il n’y a jamais de retour en arrière. À l’inverse, la création d’une mesure intrusive sert généralement de base aux extensions sécuritaires futures, en les légitimant par sa seule existence […] Permettre de prendre le contrôle de tous les outils numériques à des fins d’espionnage policier ouvre la voie à des risques d’abus ou d’usages massifs extrêmement graves. » Faisant part de ses graves inquiétudes quant à l’atteinte aux droits et libertés fondamentales (droit à la sûreté, droit à la vie privée, au secret des correspondances, droit d’aller et venir librement), l’organisme appelle « l’ensemble des parlementaires à œuvrer pour la suppression de ces dispositions de ce projet de loi ».

Mode opératoire

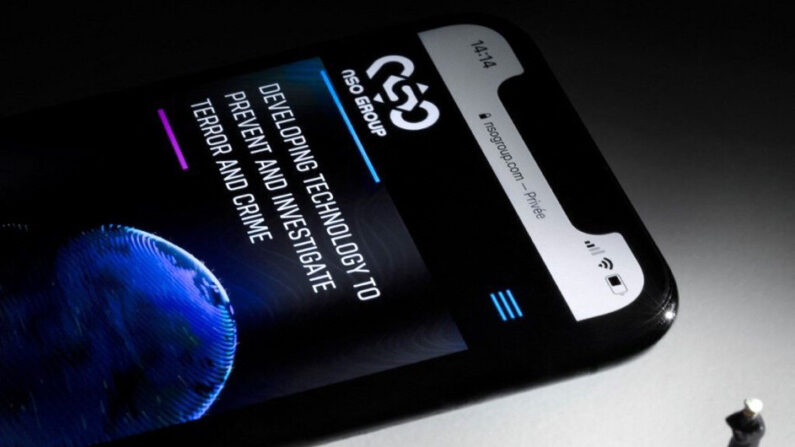

Si mettre un citoyen sur écoute ou intercepter les sms envoyés ou reçus est déjà à portée des autorités, sous réserve d’un accord avec les opérateurs téléphoniques, la tâche est en revue plus ardue lorsqu’il s’agit de mettre le nez dans les communications échangées sur des applications de messagerie chiffrée, comme Whatsapp ou Telegram. Le seul moyen pour y parvenir consiste à installer un logiciel malveillant sur l’appareil du propriétaire à son insu.

« Ça peut être tout simplement en lui demandant un clic sur un lien, souvent envoyé par sms, Whatsapp ou Telegram, explique Bastien Bobe, directeur technique Europe chez Lookout. C’est un petit logiciel, un bout de code qui va se déployer à distance sur les téléphones des victimes et communiquer avec un serveur. Ce serveur va ensuite prendre la main sur le téléphone à distance pour exfiltrer des données, activer le micro ou le tracking GPS ». En cas de validation de l’article 3 de ce projet de loi, reste donc à savoir si les autorités policières pourront accéder aux messages textes privés sur les messageries cryptées et, le cas échéant, quel mode opératoire sera utilisé.

Comment pouvez-vous nous aider à vous tenir informés ?

Epoch Times est un média libre et indépendant, ne recevant aucune aide publique et n’appartenant à aucun parti politique ou groupe financier. Depuis notre création, nous faisons face à des attaques déloyales pour faire taire nos informations portant notamment sur les questions de droits de l'homme en Chine. C'est pourquoi, nous comptons sur votre soutien pour défendre notre journalisme indépendant et pour continuer, grâce à vous, à faire connaître la vérité.